Pháp bị tấn công mạng, bí mật hạt nhân còn an toàn?

Cuộc tấn công mạng nhắm vào công ty quốc phòng hàng đầu của Pháp đã khiến 30 GB dữ liệu nhạy cảm bị phát tán. Liệu bí mật hạt nhân của Pháp có còn an toàn?

Những ngày qua, nước Pháp rúng động trước thông tin về một cuộc tấn công mạng quy mô lớn nhằm vào công ty quốc phòng Naval Group - nhà sản xuất tàu ngầm hàng đầu của châu Âu và đối tác chiến lược của quân đội Pháp. Ước tính có tới 30 GB dữ liệu nhạy cảm bị rò rỉ trên mạng Internet, bao gồm thông tin liên quan đến hệ thống tàu ngầm hạt nhân, máy bay chiến đấu Rafale và các chỉ dẫn triển khai tác chiến nội bộ giữa các đơn vị quân đội.

Vụ tấn công không theo mô típ cũ?

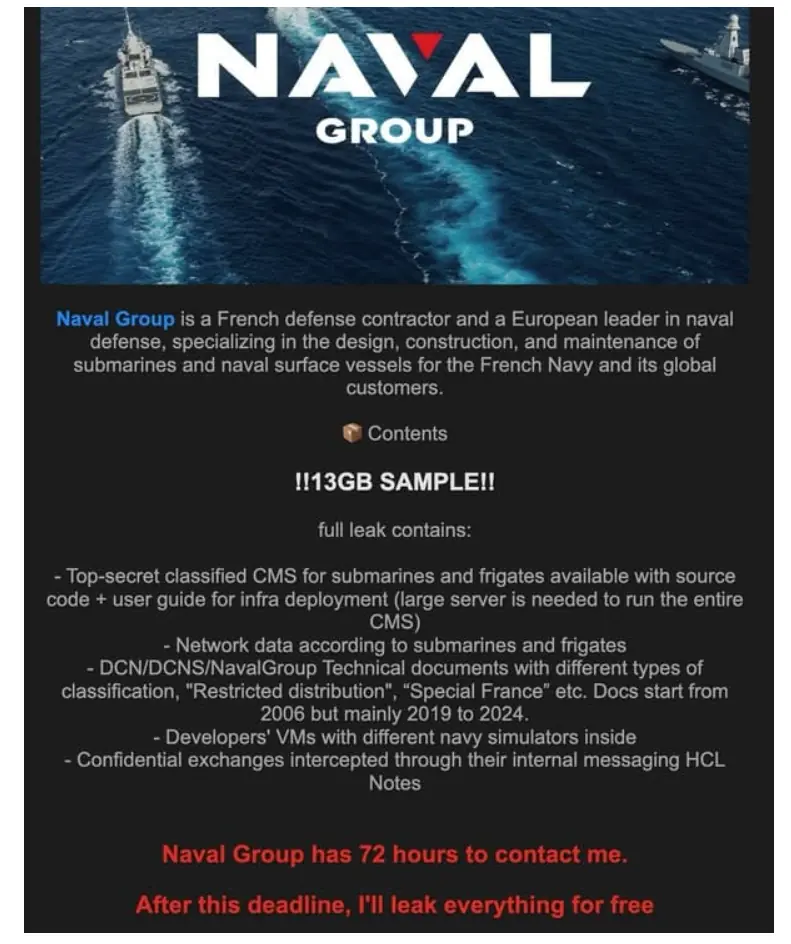

Theo báo cáo từ Financial Times và các nguồn tin an ninh mạng châu Âu, vụ việc lần đầu bị phát giác khi một tin tặc có biệt danh “Neferpitou” rao bán khoảng 1 terabyte dữ liệu nội bộ của Naval Group trên diễn đàn ngầm, kèm theo mẫu miễn phí dung lượng 13 GB để dẫn dụ người mua.

Tiếp đó, đến ngày 23/7, tin tặc “Neferpitou” đăng tải lời đe dọa, yêu cầu Naval Group liên hệ trong vòng 72 giờ “nếu không muốn mọi thứ bị công bố miễn phí.”

Đến ngày 25/7, Neferpitou đăng bản cập nhật, chia sẻ liên kết đến thông tin chi tiết hơn và cảnh báo rằng Naval Group chỉ còn 24 giờ để phản hồi.

Đúng như lời đe dọa, ngày 26/7, toàn bộ 30 GB dữ liệu nhạy cảm đã bị phát tán công khai trên Internet, kèm thông điệp: “THƯỞNG THỨC VÀ HẸN GẶP LẠI LẦN SAU !!”.

Điều đáng chú ý là không có bất kỳ yêu cầu tiền chuộc nào được đưa ra, cho thấy đây không phải một cuộc tấn công tống tiền thông thường mà nhiều khả năng mang động cơ chính trị hoặc nhằm mục đích “gây tiếng vang”.

Dữ liệu bị rò rỉ chứa những gì?

Theo các chuyên gia phân tích, 30 GB chỉ là phần nổi của tảng băng chìm, vì tin tặc tuyên bố đang nắm giữ tới 1 terabyte dữ liệu, bao gồm mã nguồn hệ thống tác chiến của tàu ngầm và tàu mặt nước, phần mềm điều khiển vũ khí, sơ đồ mạng nội bộ, môi trường mô phỏng và tài liệu hướng dẫn triển khai, email nội bộ chứa chỉ đạo phối hợp tác chiến.

Naval Group, công ty quốc phòng có 62,25% cổ phần thuộc sở hữu Nhà nước Pháp, là đơn vị sản xuất tàu ngầm hạt nhân lớp Suffren, tàu điện-diesel lớp Scorpene, và khinh hạm FREMM, đồng thời cung cấp hệ thống quản lý tác chiến SETIS và SUBTICS cho nhiều quốc gia, trong đó có Các Tiểu vương quốc Ả Rập Thống nhất (UAE) và Indonesia.

Trong tuyên bố ngày 28/7 trên nền tảng mạng xã hội X (trước đây là Twitter), Naval Group xác nhận đã trở thành mục tiêu tấn công mạng và gọi đây là “nỗ lực bôi nhọ danh tiếng trong bối cảnh thế giới gia tăng bất ổn thông tin và chiến tranh mạng.”

"Trong bối cảnh toàn cầu đang bị chi phối bởi căng thẳng quốc tế, thương mại và thông tin, với ngày càng nhiều nỗ lực gây bất ổn, Naval Group đã trở thành mục tiêu của một cuộc tấn công nhằm bôi nhọ danh tiếng bởi hành vi độc hại trên mạng", công ty quốc phòng này thừa nhận vào cuối tuần qua trong một tuyên bố bằng văn bản đăng trên mạng xã hội X.

Hiện công ty đang phối hợp với các chuyên gia an ninh mạng và Đội phản ứng khẩn cấp máy tính (CERT) để điều tra.

Rò rỉ bí mật hạt nhân?

Trong khi đó, kênh truyền hình France3 dẫn lời chuyên gia tội phạm mạng Clement Domicke cho rằng, dữ liệu bị rò rỉ có thể bao gồm cả bí mật hạt nhân của Pháp. Mặc dù hiện nay Pháp chỉ triển khai vũ khí hạt nhân trên máy bay và tàu ngầm, nhưng việc lộ thông tin liên quan đến phương tiện mang đầu đạn hạt nhân, đặc biệt là các hệ thống chỉ huy và kiểm soát, gây lo ngại nghiêm trọng về an ninh.

Một số chuyên gia khác lại nhận định, dữ liệu bị đánh cắp tuy không trực tiếp là đầu đạn hạt nhân, nhưng liên quan đến các phương tiện mang chúng, đặc biệt là tàu chiến và tàu ngầm. Pháp là quốc gia thành viên Tổ chức Hiệp ước Bắc Đại Tây Dương (NATO), và các hệ thống tác chiến của họ tương đồng với đồng minh như Anh và Mỹ. Vụ rò rỉ có thể giúp đối phương hiểu sâu hơn về cách vận hành lực lượng của cả khối NATO.

Bài học trong quá khứ

Vụ việc tại Naval Group không phải là lần đầu tin tặc nhắm vào các công ty quốc phòng. Năm 2020, một nhóm tin tặc dùng mã độc tống tiền Maze để xâm nhập và mã hóa dữ liệu từ hai nhà thầu quân sự Mỹ. Nạn nhân đầu tiên là VT San Antonio Aerospace - một trong những doanh nghiệp hàng đầu của Mỹ chuyên sửa chữa, bảo trì và nâng cấp máy bay dân dụng. Nhóm tin tặc tuyên bố đã lấy cắp 1,5 terabyte dữ liệu từ công ty và đe dọa công bố công khai nếu không được trả tiền chuộc.

Mục tiêu tiếp theo là Westech, một nhà thầu tham gia cung cấp và bảo trì các bộ phận then chốt của tên lửa đạn đạo xuyên lục địa LGM-30G Minuteman III - loại vũ khí mang đầu đạn hạt nhân trong kho vũ khí chiến lược của Mỹ. Một số tài liệu đã bị rò rỉ sau cuộc tấn công, tuy nhiên chưa rõ có chứa thông tin quân sự tuyệt mật hay không, theo thông tin từ các cơ quan an ninh.

Trong cả hai trường hợp, tin tặc đã xâm nhập mạng nội bộ, trích xuất dữ liệu, sau đó mã hóa toàn bộ hệ thống và yêu cầu tiền chuộc. Các chuyên gia an ninh mạng cảnh báo rằng những cuộc tấn công như vậy không chỉ là vấn đề an ninh quốc gia mà còn là mối đe dọa đối với toàn thế giới. Đồng thời, họ nhấn mạnh trách nhiệm lớn thuộc về chính các doanh nghiệp bị tấn công trong việc bảo vệ hệ thống của mình.

Hình thức gián điệp mới?

Ông Ilya Kramnik, chuyên gia từ Trung tâm Nghiên cứu Chiến lược thuộc Viện Hàn lâm Khoa học Nga (RAS): “Những vụ tấn công như vậy có thể phục vụ nhiều mục đích, từ hoạt động gián điệp kỹ thuật, vốn đang phát triển mạnh trên toàn cầu, đến việc bán dữ liệu cho bên thứ ba. Mục tiêu cụ thể trong vụ việc này vẫn chưa được xác định”.

Ông cũng nhận định rằng hình thức gián điệp hiện đại đã thay đổi đáng kể: "Nếu trước đây, tình báo phải mạo hiểm tính mạng để có được tài liệu bằng camera gián điệp hay điệp viên cài cắm, thì nay, tin tặc có thể đột nhập hệ thống từ khoảng cách hàng nghìn km”.

Hiện chưa có kết luận điều tra chính thức, nên giới chuyên gia vẫn chia rẽ trong nhận định. Ông Gennady Sazonov, Trưởng bộ phận điều tra sự cố tại Solar 4RAYS, cho rằng còn quá sớm để khẳng định tính chất nghiêm trọng vì chưa có xác minh chính thức về tính xác thực của dữ liệu.

Ngược lại, ông Alexander Samsonov, chuyên gia cấp cao tại công ty bảo mật Nga, cho rằng việc dữ liệu được công bố công khai cho thấy động cơ chính trị rõ rệt. Ông cảnh báo: “Thiệt hại tuy có thể không đến từ việc sử dụng dữ liệu bị đánh cắp, nhưng tổn thất về danh tiếng, tài chính và niềm tin chiến lược là rất rõ ràng”.

Ông Sergey Polunin (Gazinformservice) cũng cảnh báo cần thận trọng vì một số dữ liệu rò rỉ có thể bị chỉnh sửa, thậm chí giả mạo, nên việc chờ kết quả điều tra chính thức là cần thiết.

Pháp hiện là quốc gia duy nhất trong Liên minh châu Âu (EU) sở hữu vũ khí hạt nhân, với khoảng 370 đầu đạn, trong đó 300 đầu đạn đã triển khai hoặc sẵn sàng sử dụng. Pháp đang tiến hành nâng cấp toàn diện các phương tiện mang đầu đạn hạt nhân, từ tàu ngầm, tên lửa đạn đạo đến máy bay chiến đấu Rafale.

Tạp chí Bulletin of Atomic Scientists cho biết, phần lớn đầu đạn của Pháp gắn trên 4 tàu ngầm hạt nhân trang bị tên lửa liên lục địa và khoảng 60 đầu đạn chiến thuật lắp trên máy bay. Việc các dữ liệu chiến lược rơi vào tay kẻ xấu, dù là tin tặc cá nhân hay tổ chức được nước ngoài hậu thuẫn, đặt ra thách thức cấp bách về bảo vệ chuỗi công nghệ thông tin trong lĩnh vực quốc phòng không chỉ cho Pháp, mà cho cả các quốc gia đồng minh đang chia sẻ công nghệ hoặc chiến lược tác chiến với nước này.

Ảnh: Getty Images/Alexis Rosenfeld

Vụ việc này làm nổi bật một thực tế là phần lớn hệ thống quốc phòng hiện đại được triển khai qua hợp đồng với khu vực tư nhân. Các công ty như Naval Group chịu trách nhiệm phát triển phần cứng và phần mềm cốt lõi, nhưng thường không được trang bị đầy đủ về an ninh mạng ở cấp độ nhà nước.

Điều này đặt ra yêu cầu cấp thiết với các quốc gia sở hữu công nghệ quân sự nhạy cảm, đó là xây dựng một chiến lược phòng thủ mạng quốc gia có ràng buộc pháp lý, kiểm tra bảo mật định kỳ và chia sẻ trách nhiệm giữa quân đội - cơ quan tình báo - doanh nghiệp quốc phòng.

Vụ tấn công mạng nhằm vào Naval Group là lời cảnh tỉnh mạnh mẽ về mức độ dễ tổn thương của các hệ thống quốc phòng trong thời đại kỹ thuật số. Vụ việc không chỉ đặt ra câu hỏi về tính an toàn của dữ liệu chiến lược Pháp, mà còn ảnh hưởng trực tiếp đến niềm tin của các đối tác quốc tế, đặc biệt trong bối cảnh thế giới đang bước vào một chu kỳ căng thẳng địa - chính trị và chiến tranh thông tin mới.